Multi-Factor Authentication (MFA) este utilizată pentru a adăuga un alt nivel de securitate la conturile/identitățile IAM. AWS le permite utilizatorilor să adauge MFA în conturile lor pentru a-și proteja și mai mult resursele. AWS CLI este o altă metodă de gestionare a resurselor AWS care poate fi protejată și prin MFA.

Acest ghid va explica cum să utilizați MFA cu AWS CLI.

Cum se utilizează MFA cu AWS CLI?

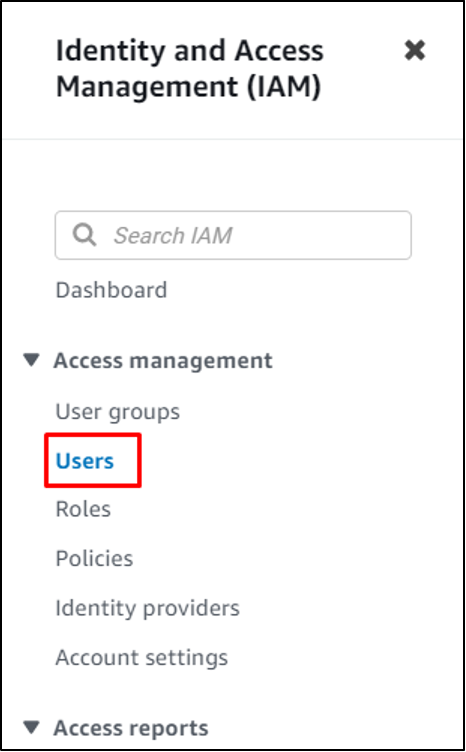

Vizitați Identity and Access Management (IAM) din consola AWS și faceți clic pe „ Utilizatori ” pagina:

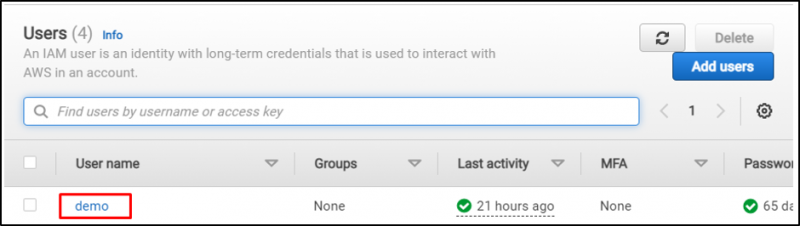

Selectați profilul făcând clic pe numele acestuia:

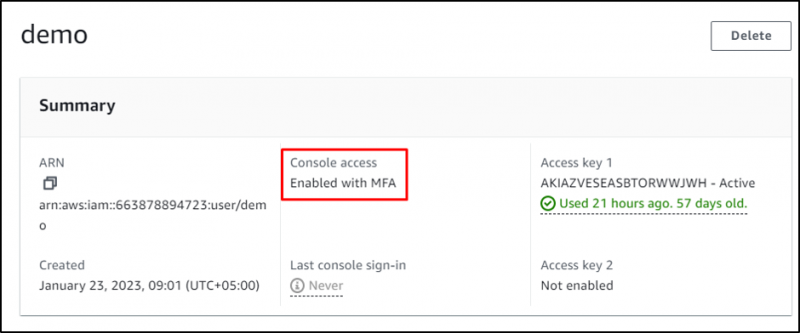

Este necesar să aveți un profil activat cu MFA:

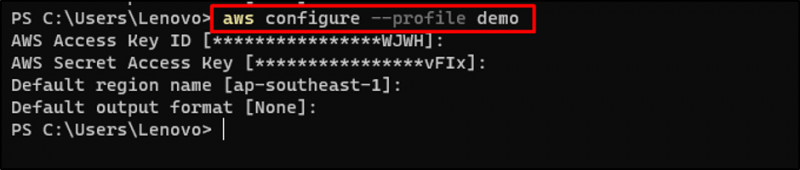

Vizitați Terminalul din sistemul dvs. local și configurați AWS CLI:

aws configure --profile demo

Utilizați comanda AWS CLI pentru a confirma configurația:

aws s3 ls --profil demoRularea comenzii de mai sus a afișat numele compartimentului S3 arătând că configurația este corectă:

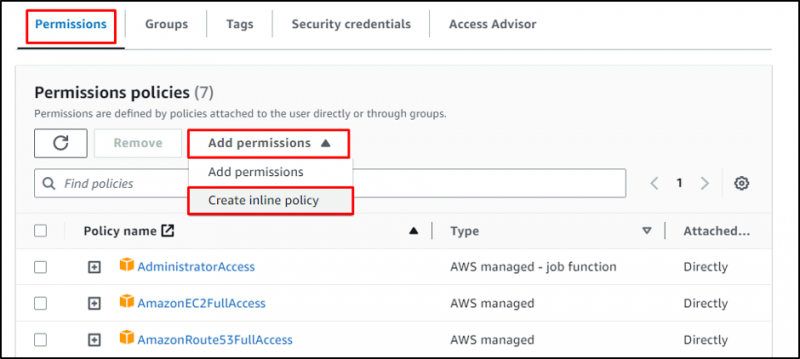

Întoarceți-vă la pagina Utilizatori IAM și faceți clic pe „ Permisiuni ' secțiune:

În secțiunea de permisiuni, extindeți „ Adăugați permisiuni ” și faceți clic pe „ Creați o politică integrată butonul ”:

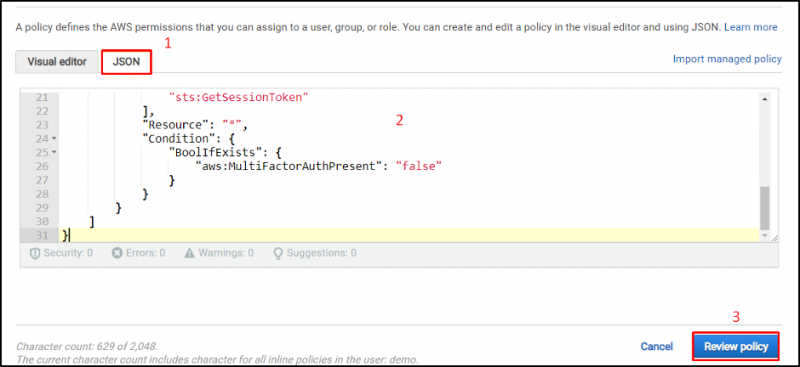

Lipiți următorul cod în secțiunea JSON:

{„Versiune”: „2012-10-17”,

'Afirmație': [

{

„Sid”: „MustBeSignedInWithMFA”,

„Efect”: „Nega”,

„NotAction”: [

„iam:CreateVirtualMFADevice”,

„iam:DeleteVirtualMFADevice”,

„deja:ListVirtualMFADevices”,

„iam:EnableMFADevice”,

„jam:ResyncMFADevice”,

„iam:ListAccountAliases”,

„deja:ListUsers”,

„iam:ListSSHPublicKeys”,

„iam:ListAccessKeys”,

„iam:ListServiceSpecificCredentials”,

„deja:ListMFADevices”,

„iam:GetAccountSummary”,

„sts:GetSessionToken”

],

„Resurse”: „*”,

'Condiție': {

„BoolIfExists”: {

'aws:MultiFactorAuthPresent': 'fals'

}

}

}

]

}

Selectați fila JSON și inserați codul de mai sus în editor. Faceți clic pe „ Verificați politica butonul ”:

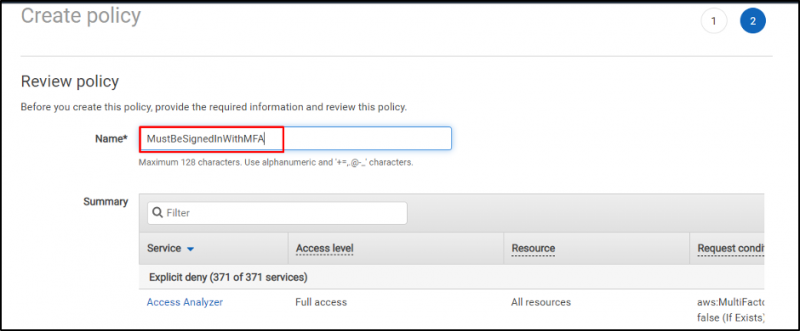

Introduceți numele politicii:

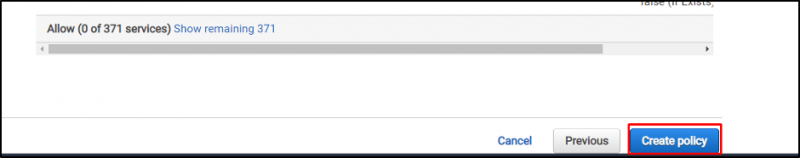

Derulați în jos până în partea de jos a paginii și faceți clic pe „ Creați o politică butonul ”:

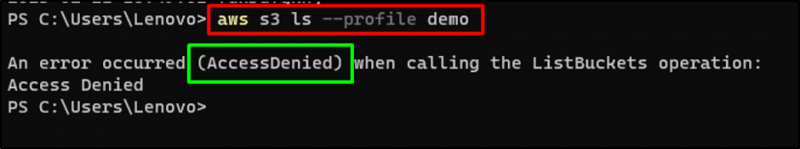

Întoarceți-vă la terminal și verificați din nou comanda AWS CLI:

aws s3 ls --profil demoAcum, execuția comenzii afișează „ Acces interzis ” eroare:

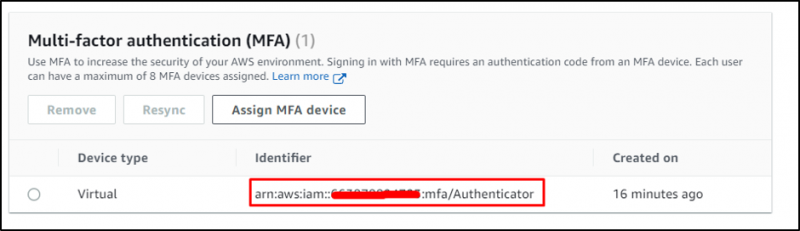

Copiați ARN-ul din „ Utilizatori ” Cont MFA:

Următoarea este sintaxa comenzii pentru a obține acreditările pentru contul MFA:

aws sts get-session-token --serial-number arn-of-the-mfa-device --token-code code-from-tokenSchimba ' arn-a-dispozitivului-mfa ” cu identificatorul copiat din tabloul de bord AWS IAM și modificați ” cod-din-token ” cu codul din aplicația MAE:

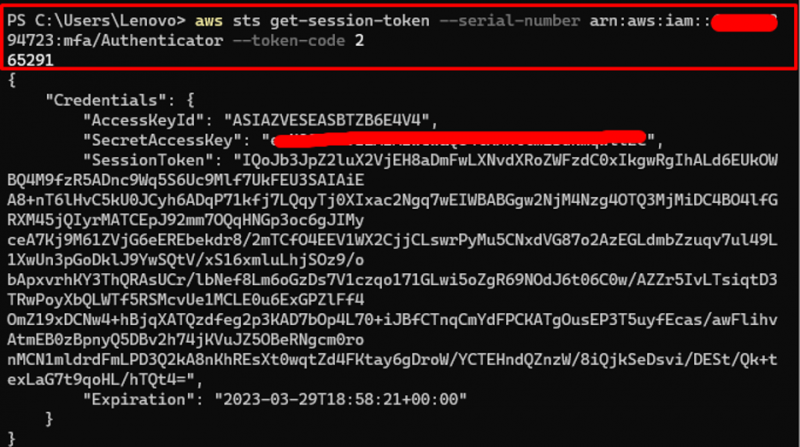

aws sts get-session-token --serial-number arn:aws:iam::*******94723:mfa/Authenticator --token-code 265291Copiați acreditările furnizate pe orice editor pentru a fi utilizate ulterior în fișierul de acreditări:

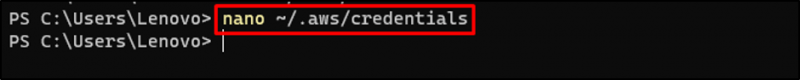

Utilizați următoarea comandă pentru a edita fișierul AWS Credentials:

nano ~/.aws/credentials

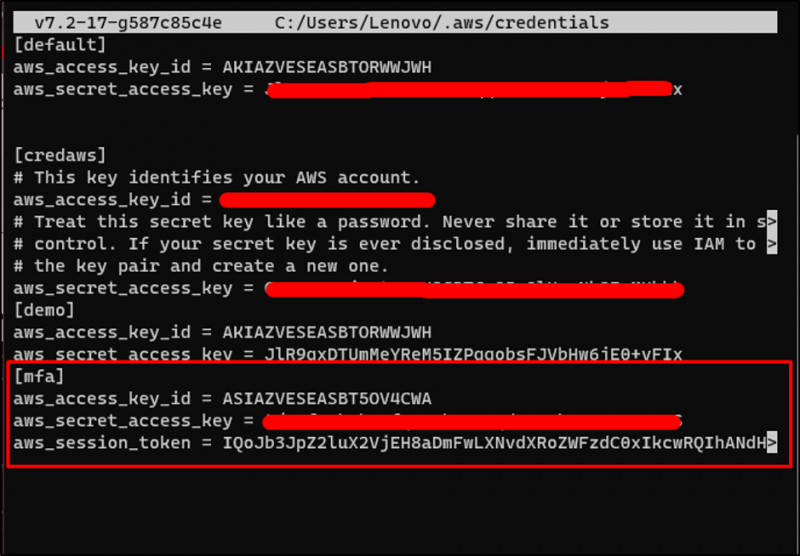

Adăugați următorul cod la fișierul de acreditări:

[mfa]aws_access_key_id = Cheie de acces

aws_secret_access_key = Cheie secretă

aws_session_token = SessionToken

Schimbați AccessKey, SecretKey și SessionToken cu „ AccessKeyId ”, “ SecretAccessId ', și ' SessionToken ” prevăzute în pasul anterior:

[mfa]aws_access_key_id = Cheie de acces

aws_secret_access_key = t/SecretKey

aws_session_token = IQoJb3JpZ2luX2VjEH8aDmFwLXNvdXRoZWFzdC0xIkcwRQIhANdHKh53PNHamG1aaNFHYH+6x3xBI/oi4dPHi9Gv7wdPAiBFqZZtIcHg+A6J4HqV9pvN1AmCsC+WdBFEdNCtIIpCJirvAQhYEAEaDDY2Mzg3ODg5NDcyMyIM6ujtSkPhFzLfhsW6KswBiBfBeZAaIBPgMuLAKbRym58xlbHoQfAygrxrit671nT+43YZNWpWd/sX/ZpHI56PgBsbc6g2ZfBRQ/FTk3oSjWbl9e/SAzPgPLhje6Cf4iEc8slLjwDs/j5EGymADRowQDJsVvKePy1zTMXUj1U1byb0X6J3eNEPvx24Njg4ugJ95KzpPGnqdLrp/z/BnSN3dMt77O2mAleniQyPpw/nVGn73D60HtBx3EJzvmvwthHcdA6wM/Gvdij0VcRC4qoN/8FaymyCwvwvMeAVMPu/j6EGOpgBK4sd1Ek++dSVSCWBeOX6F93SgnTZkjKWFkc6ki4QXP0IQm/+NvBGviMJQAyJ/yRU58tW9Q9ERhgHSfwZNSKQ3EWsPlaCitJqQV15l8VDtPEyNgl1exAzBSt2ZZBthUc3VHKN/UyhgUXtn8Efv5E8HP+fblbeX2ExlfC9KnQj6Ob5sP5ZHvEnDkwSCJ6wpFq3qiWR3n75Dp0=

Verificați acreditările adăugate folosind următoarea comandă:

mai multe .aws/acreditări

Utilizați comanda AWS CLI cu „ mfa profil:

aws s3 ls --profile mfaRularea cu succes a comenzii de mai sus sugerează că profilul MFA a fost adăugat cu succes:

Este vorba despre utilizarea MFA cu AWS CLI.

Concluzie

Pentru a utiliza MFA cu AWS CLI, atribuiți MFA utilizatorului IAM și apoi configurați-l pe terminal. După aceea, adăugați o politică inline utilizatorului, astfel încât acesta să poată utiliza numai anumite comenzi prin acel profil. După ce ați terminat, obțineți acreditările MFA și apoi actualizați-le în fișierul de acreditări AWS. Din nou, utilizați comenzile AWS CLI cu un profil MFA pentru a gestiona resursele AWS. Acest ghid a explicat cum să utilizați MFA cu AWS CLI.