Acest articol va ilustra:

- Cum se creează un secret Kubernetes?

- Cum să obțineți secretul decodat în Kubernetes?

- Cum să obțineți secretul decodat folosind pachetul View-Secret?

- Concluzie

Cum se creează un secret Kubernetes?

În Kubernetes există diferite tipuri de secrete, secretul generic este utilizat pentru a stoca informații generice, cum ar fi acreditările și jetoanele de utilizator, secretul TLS este folosit pentru a stoca certificatul și cheia tls, iar secretul de registru Docker stochează acreditările de conectare Docker.

Pentru demonstrație, vom crea un secret generic pentru a stoca numele de utilizator și parola în instrucțiunile de mai jos.

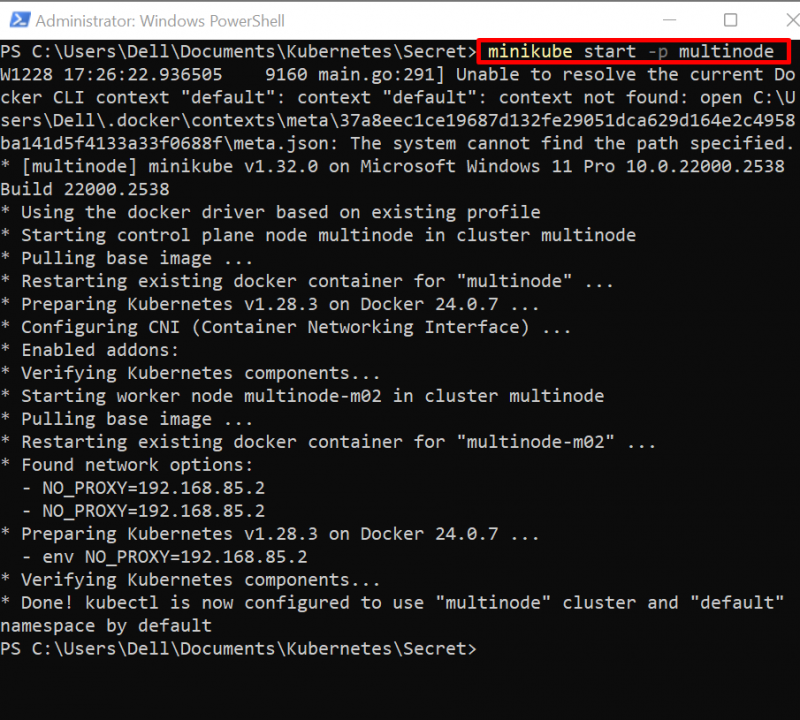

Pasul 1: Porniți clusterul

Mai întâi, porniți cluster-ul Kubernetes. Pentru a face acest lucru, pur și simplu utilizați „ minikube începe ”comandă:

minikube începe -p multinod

În comanda de mai sus, pornim clusterul nostru minikube multinod:

Pasul 2: Creați fișierul de acreditări

Apoi, creați două fișiere text numite „username.txt” și „password.txt” pentru a salva numele de utilizator și respectiv parola.

Pasul 3: Creați secret

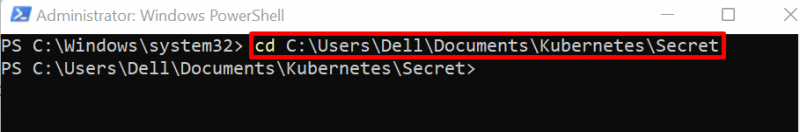

Apoi, navigați la directorul în care ați creat fișierele de acreditări:

CD C:\Utilizatori\Dell\Documents\Kubernetes\Secret

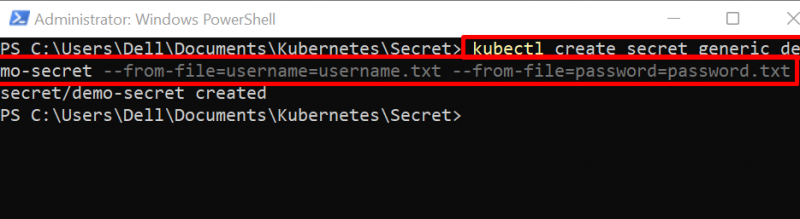

Creați un nou secret folosind „ kubectl create secret

Pasul 4: Obțineți secret

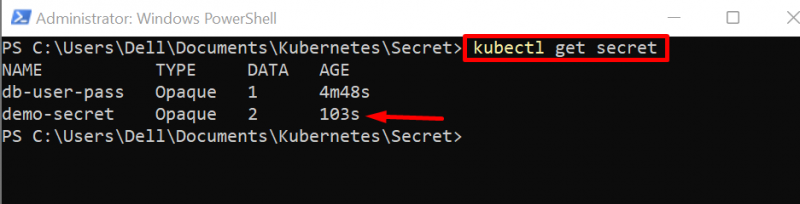

Pentru verificare, enumerați secretul folosind comanda de mai jos

kubectl devine secretRezultatul indică faptul că un nou secret a fost creat cu succes:

Cum să obțineți secretul decodat în Kubernetes?

Uneori, utilizatorilor li se poate cere să vizualizeze informațiile secrete din diferite motive, cum ar fi pentru scopuri de depanare, vizualizarea informațiilor de acreditări pentru confirmare și multe altele. Pentru a obține secretul decodat în Kubernetes, urmați demonstrația de mai jos.

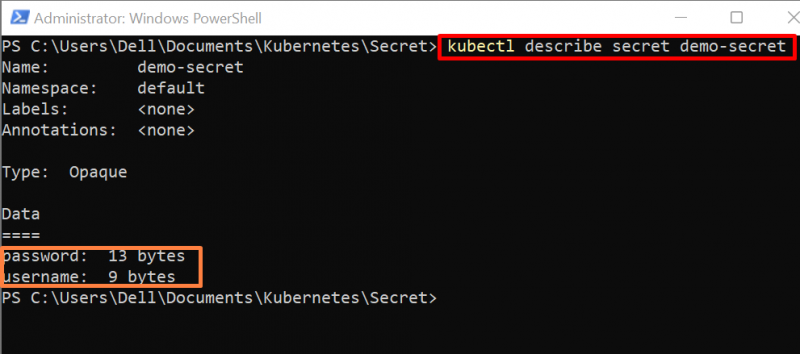

Pasul 1: Descrieți secretul

„ kubectl descrie ” afișează rezumatul detaliat al resursei kubernetes. Pentru a vizualiza detaliile secrete, utilizați „ kubectl descrie secret

Aici, comanda de mai sus arată dimensiunea datelor secrete numai în octeți, dar nu expune informațiile secrete așa cum se arată mai jos:

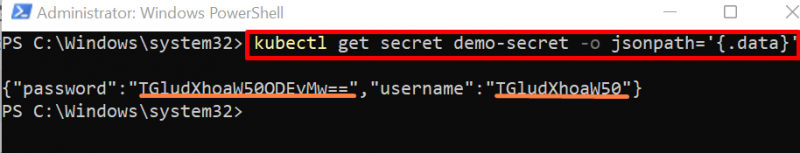

Pasul 2: Obțineți date secrete în format Json

Pentru a obține datele secrete în format json, utilizați comanda de mai jos:

kubectl obține secret demo-secret -O jsonpath = '{.date}'Rezultatul de mai jos arată datele secrete codificate în base64:

Pentru a vedea secretul, utilizatorul trebuie să decodeze secretul. Pentru a decoda secretul de la base64 la forma reală, utilizatorul trebuie să aibă un terminal bash pentru a rula comanda bash. Pentru a instala terminalul bash, urmați „ Adăugați Git Bash la terminalul Windows ' articol.

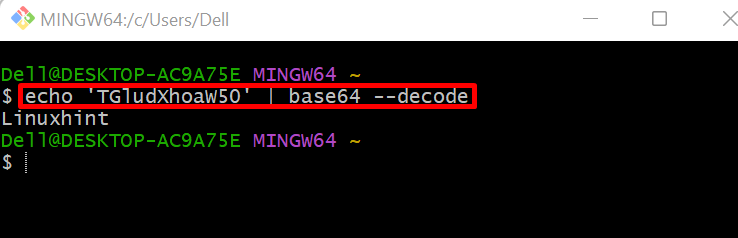

Pasul 3: Decodați secretul

Pentru a decoda secretul, mai întâi lansați terminalul „git bash”. După aceea, rulați „ echo

Aici, am decodat numele de utilizator:

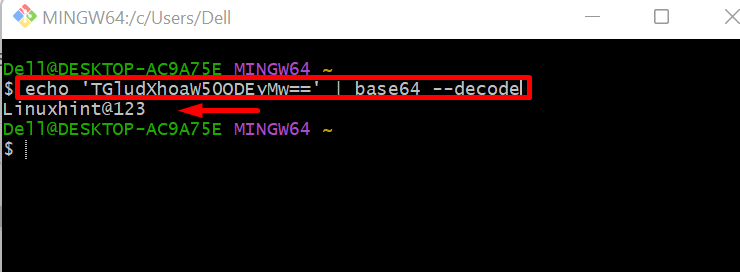

Pentru a decoda parola, utilizați „ echo

Cum să obțineți secretul decodat folosind pachetul View-Secret?

Utilizatorii Kubernetes pot decoda secretul folosind diferite pachete și „ vedere-secret „pachetul este unul dintre ele care poate fi instalat și utilizat cu ușurință printr-unul dintre pluginurile acceptate de Kubernetes” Sânge ”. Pentru a instala și utiliza „ vedere-secret ”, urmați demonstrația de mai jos:

- Condiție preliminară: Instalați pluginul Krew

- Decodați secretul Kubernetes folosind pachetul View-Secret

Condiție preliminară: Instalați pluginul Krew

Pluginul Krew este unul dintre pluginurile Kubernetes care poate fi folosit pentru a instala diferite pachete pentru a oferi funcționalități suplimentare resurselor Kubernetes. Pentru a instala krew pe sistem, parcurgeți pașii de mai jos.

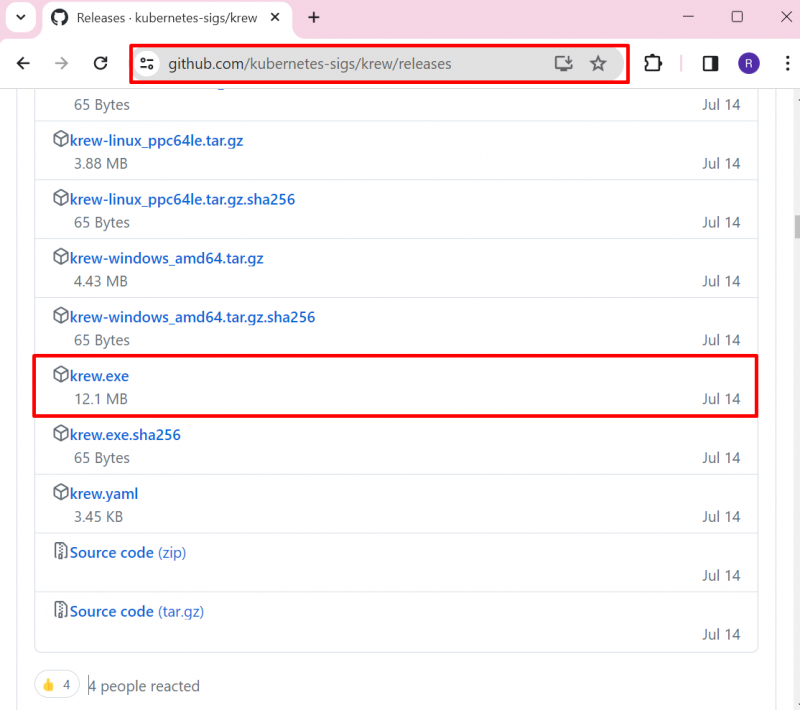

Pasul 1: Descărcați fișierul „krew.exe”.

Mai întâi, navigați la versiunea oficială a lansărilor krew pagină și descărcați fișierul „krew.exe”:

———————————————————————————————————————————

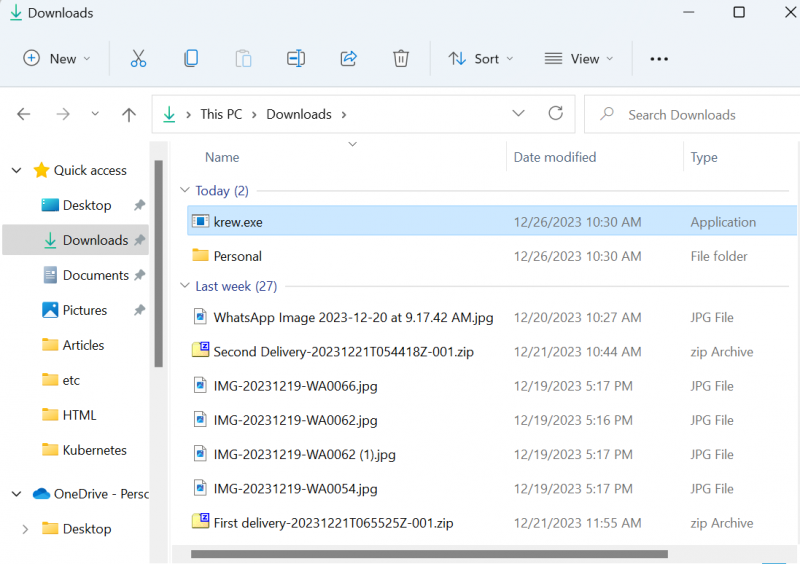

În mod implicit, krew va fi descărcat în „ Descărcări ” folder:

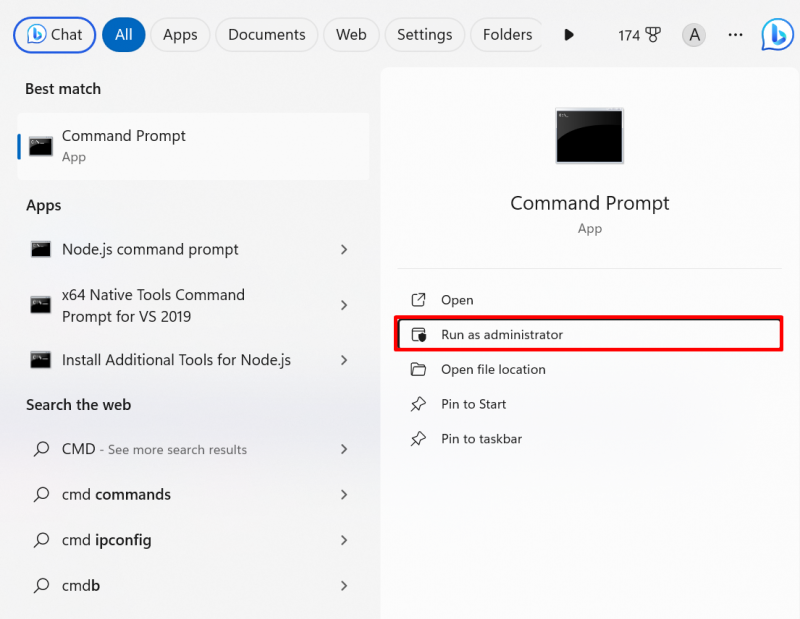

Pasul 2: Lansați linia de comandă

Deschideți promptul de comandă cu drepturi administrative prin intermediul „ Lansare ' meniul:

Pasul 3: Instalați Krew

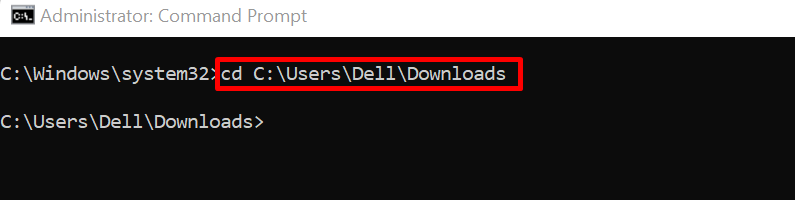

Navigați la directorul în care „ sânge.exe ” fișierul este descărcat:

CD C:\Utilizatori\Dell\Descărcări

Apoi, utilizați comanda de mai jos pentru a instala krew pe Windows:

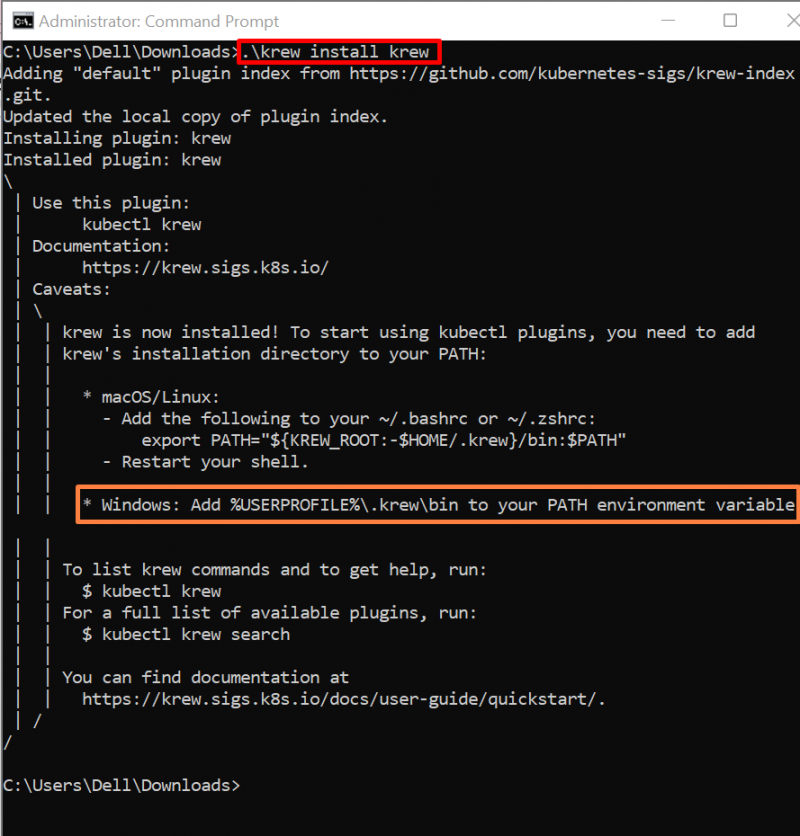

.\sânge instalare sânge Comanda de mai sus va instala krew în directorul utilizatorului „ C:\Users\

Pasul 4: Adăugați Krew la Calea Windows

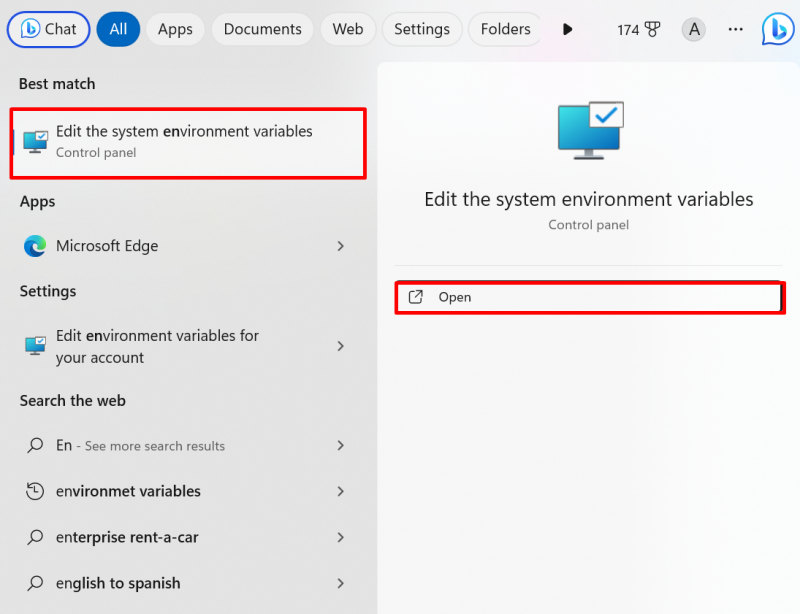

Pentru a accesa comenzile Krew din linia de comandă Windows, utilizatorii trebuie să adauge krew în calea Windows. Pentru a face acest lucru, căutați „ Variabilă de mediu ” în meniul Start și lansați setările evidențiate mai jos:

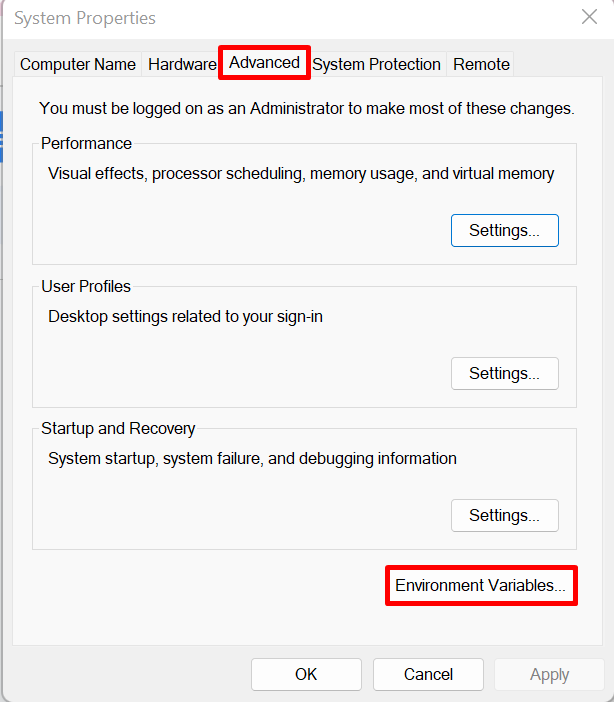

De la ' Avansat ”, deschideți setările „Variabile de mediu”:

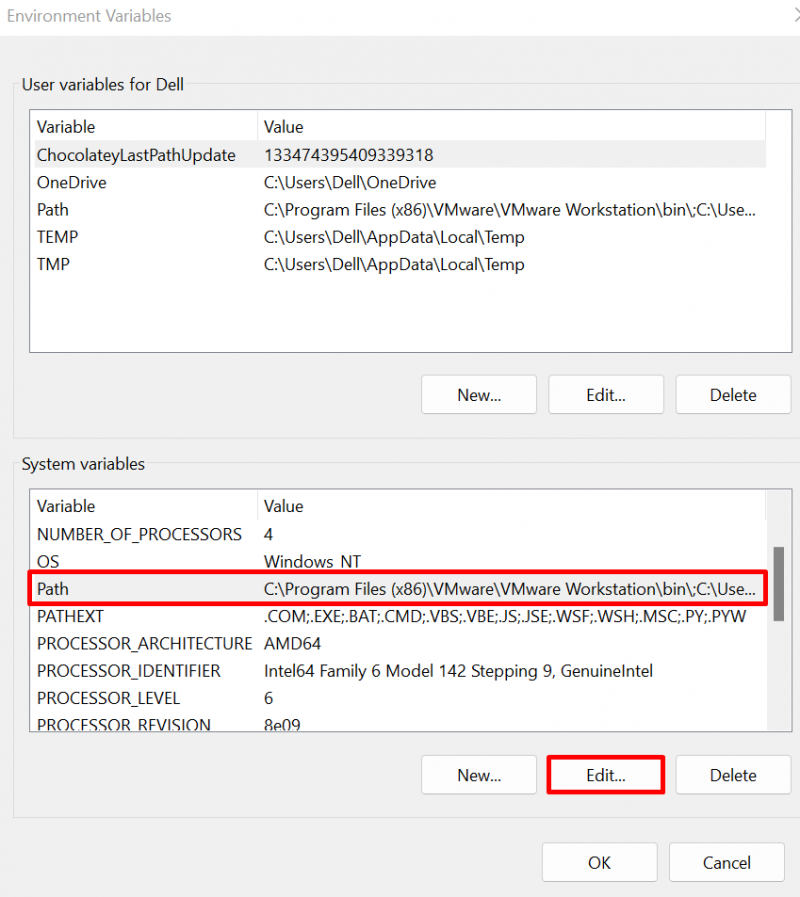

Selectează ' cale ” și apăsați butonul „ Editați | × butonul ”:

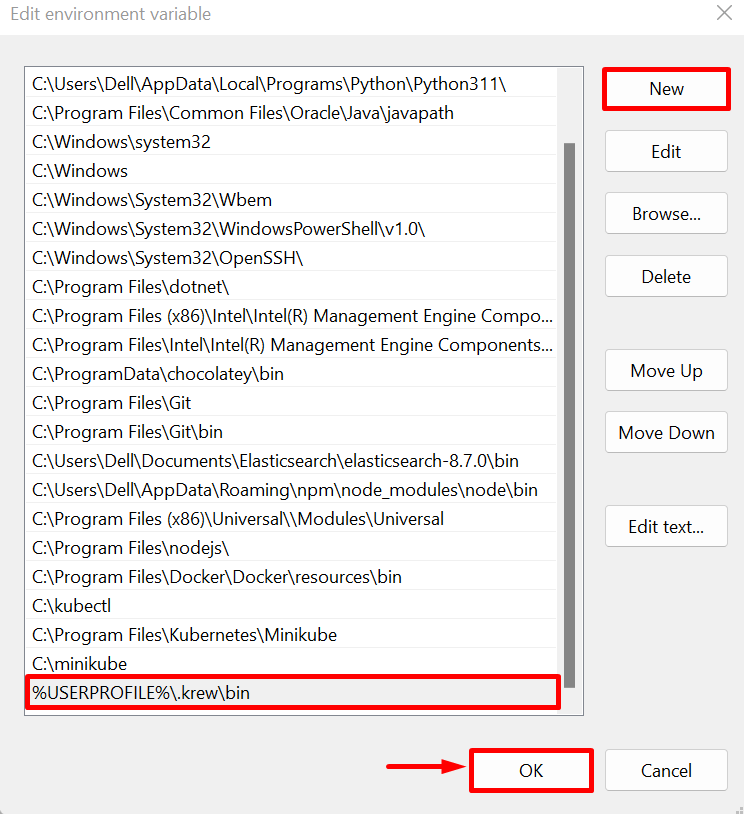

Apasă pe ' Nou ” pentru a adăuga o cale, lipiți „ C:\Users\

Pasul 5: Verificare

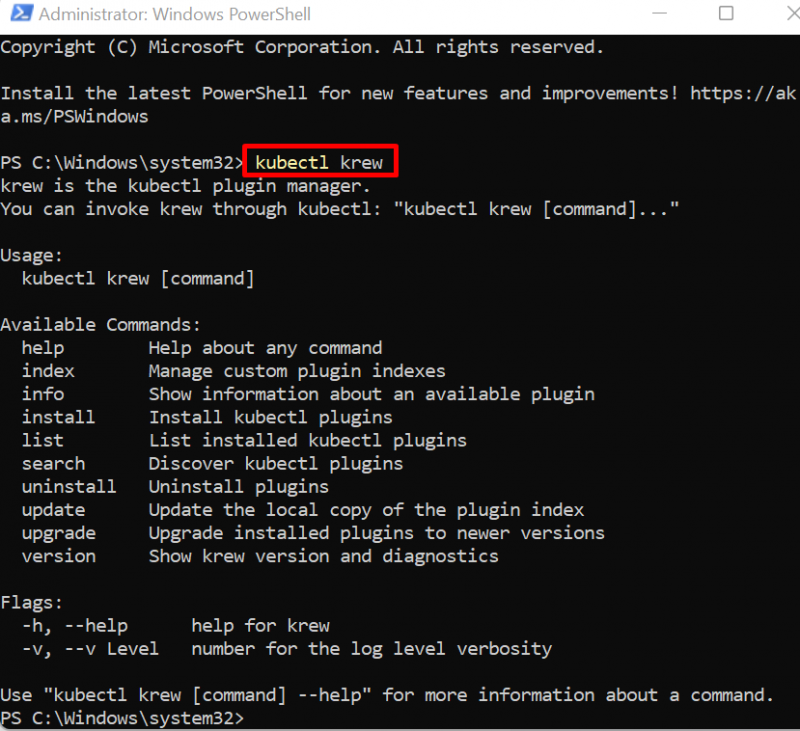

Acum, închideți toate terminalele Windows și lansați Command Prompt sau PowerShell. Apoi, rulați comanda de mai jos pentru a verifica dacă krew este instalat sau nu:

sânge kubectlRezultatul arată că am instalat cu succes krew pe sistem:

Decodați secretul Kubernetes folosind pachetul View-Secret

Pentru a decoda secretul folosind pachetul view-secret, mai întâi instalați secretul folosind krew. După aceea, utilizați „ kubectl view-secret

Pasul 1: Instalați pachetul View-Secret

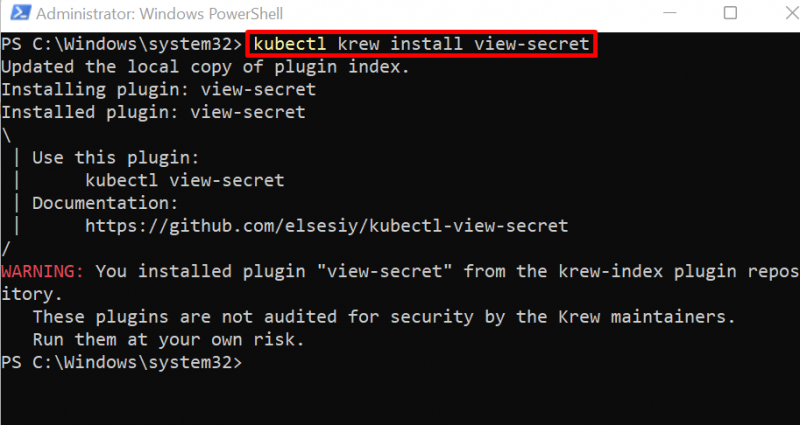

Pentru a instala pachetul view-secret, utilizați pluginul Kubectl krew așa cum se arată mai jos:

sânge kubectl instalare vedere-secretPuteți vedea că am instalat pachetul view-secret. Ignorați și avertismentul afișat mai jos:

Pasul 2: Vedeți secretul Kubernetes

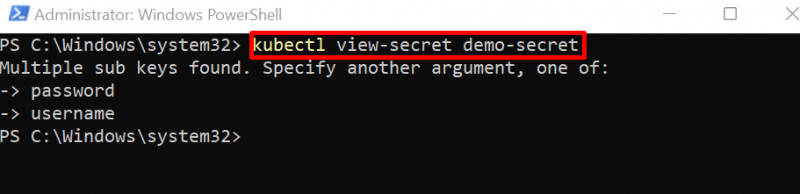

Apoi, pentru a vedea secretul decodat Kubernetes, utilizați „ kubectl view-secret

Aici, rezultatul arată că secretul curent conține două variabile. Pentru a vizualiza valoarea decodificată, utilizatorul trebuie să specifice și numele variabilei în comandă:

Pasul 3: Decodați secretul

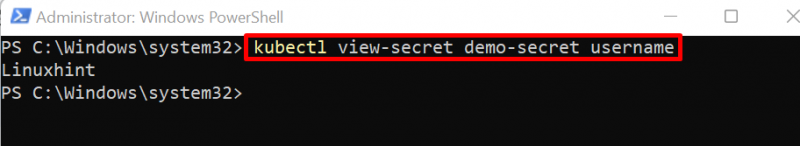

Pentru a decoda valoarea secretă, utilizați „ kubectl view-secret

Aici, am decodat numele de utilizator:

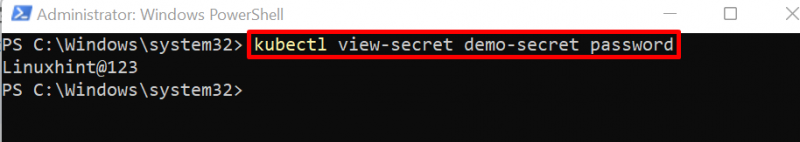

Schimbând numele variabilei în comanda de mai sus, am accesat parola așa cum se arată mai jos:

kubectl view-secret demo-secret parola

Asta înseamnă obținerea unui secret decodat în Kubernetes.

Concluzie

Pentru a obține secretul decodat în Kubernetes, accesați mai întâi datele secrete în format json prin comanda „kubectl get secret”. Această comandă va afișa date secrete codificate în base64. Pentru a decoda datele, utilizați „ echo