Provocări comune cu care se confruntă Metasploit

1. Probleme de instalare și configurare

Una dintre provocările inițiale cu care se confruntă numeroși utilizatori implică procedura de instalare și configurare. Metasploit se bazează pe diferite dependențe care necesită o configurație precisă. Dacă această configurare nu este executată corect, poate duce la diverse probleme, inclusiv absența modulelor sau a componentelor care nu funcționează conform intenției.

Soluţie:

Verificați dependențele : Asigurați-vă că toate dependențele necesare sunt instalate și menținute la zi. Documentația oficială a Metasploit oferă o listă detaliată a cerințelor prealabile care sunt adaptate diferitelor sisteme de operare. Executați o actualizare și o actualizare completă a sistemului dvs. Linux utilizând următoarea comandă:

sudo actualizare apt -și && sudo upgrade apt -și && sudo apt dist-upgrade -și

Utilizați o distribuție Linux cu scop de penetrare : Pentru a simplifica procesul de configurare, luați în considerare utilizarea unei distribuții Penetration Linux, cum ar fi Kali Linux, care vine cu Metasploit preinstalat.

2. Erori de conectare la baza de date

Metasploit se bazează pe o bază de date pentru a stoca informații despre ținte, vulnerabilități și datele sesiunii. Problemele de conectare cu baza de date vă pot împiedica fluxul de lucru de testare.

Soluţie:

Configurarea bazei de date : Asigurați-vă că setările bazei de date din Metasploit sunt configurate corect. Verificați de două ori acreditările, adresele gazdei și porturile.

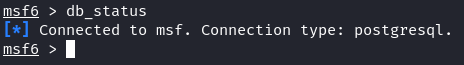

Întreținerea bazei de date : mențineți în mod regulat baza de date prin rularea comenzii „db_status” pentru a verifica starea conexiunii.

3. Probleme de compatibilitate a modulelor

Modulele Metasploit sunt cruciale pentru exploatarea cu succes. Probleme de incompatibilitate pot apărea la utilizarea modulelor care nu se potrivesc cu configurația sistemului țintă.

Soluţie:

Validarea modulului : validați întotdeauna compatibilitatea modulelor cu sistemul țintă. Utilizați comanda „check” pentru a verifica dacă un anumit modul este potrivit pentru țintă.

Personalizarea modulului : Dacă este necesar, personalizați modulele existente sau creați-vă propriile module pentru a se potrivi cu mediul țintă.

4. Firewall și interferență antivirus

Firewall-urile și software-ul antivirus pot bloca traficul Metasploit și pot preveni o exploatare cu succes.

Soluţie:

Criptare sarcină utilă : Folosiți tehnicile de criptare și ofuscare a încărcăturii utile pentru a evita detectarea de către software-ul de securitate.

Scanare porturi : Utilizați instrumente precum Nmap pentru a efectua o scanare ascunsă a portului înainte de a lansa Metasploit pentru a evita atragerea atenției asupra activităților dvs.

5. Probleme de stabilitate a sesiunii

Odată ce un exploit este executat cu succes, menținerea unei sesiuni stabile este esențială pentru activitățile post-exploatare. Pierderea sesiunii vă poate perturba progresul.

Soluţie:

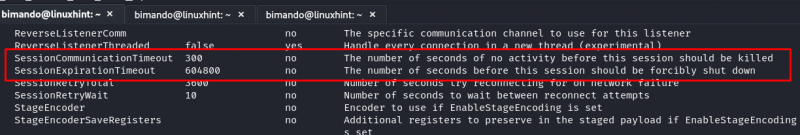

Sesiune Keep-Alive : Configurați setările de menținere a sesiunii pentru a asigura conexiuni stabile. Metasploit oferă opțiuni avansate pentru a menține sesiunile prin setarea valorilor „SessionCommunicationTimeout” și „SessionExpirationTimeout” să fie mai lungi. Pentru a vedea opțiunile avansate din msfconsole Windows, tastați următoarele:

msf > arată avansat

Această setare avansată are valori implicite pe care le puteți personaliza. Pentru a extinde valorile „SessionCommunicationTimeout” și „SessionExpirationTimeout”, puteți doar să tastați următoarele:

msf > a stabilit SessionCommunicationTimeout < valoare mai mare >msf > a stabilit SessionExpirationTimeout < valoare mai mare >

Pivotarea sesiunii : implementați tehnicile de pivotare a sesiunii pentru a menține un acces chiar dacă sesiunea inițială este pierdută.

6. Eșecuri de exploatare

În ciuda unei planificări atente, nu toate încercările de exploatare reușesc. Înțelegerea de ce a eșuat un exploit este esențială pentru o depanare eficientă.

Soluţie:

Analiza jurnalului : Analizați jurnalele Metasploit pentru mesaje de eroare și indicii despre motivul pentru care un exploit a eșuat. Jurnalele pot oferi informații valoroase asupra a ceea ce a mers prost.

Exploatări alternative : Dacă un exploit eșuează, luați în considerare să încercați exploit-uri alternative sau diferiți vectori de atac.

7. Intensitatea resurselor

Metasploit poate consuma multe resurse, ceea ce duce la încetiniri sau blocări ale sistemului, în special în timpul scanărilor sau atacurilor extinse.

Soluţie:

Managementul resurselor: Alocați resurse de sistem suficiente (CPU, RAM) lui Metasploit pentru a preveni epuizarea resurselor. Luați în considerare rularea Metasploit pe mașini dedicate sau medii virtualizate.

Strângerea : Utilizați opțiunile de throttling pentru a limita rata încercărilor de exploatare, reducând presiunea asupra sistemului țintă.

Concluzie

În domeniul testării de penetrare, stăpânirea Metasploit este o călătorie plină de provocări și triumfuri. Acest ghid a oferit informații despre problemele comune cu care se confruntă în timpul testării de penetrare cu Metasploit și a oferit soluții practice pentru a le depăși. Amintiți-vă că depanarea este o abilitate esențială pentru orice profesionist în securitate cibernetică. Prin perfecționarea constantă a abilităților de depanare, veți fi mai bine echipat pentru a naviga în lumea complexă a hackingului etic și a securiza peisajul digital.